Faille Apache Tika (CVE-2025-66516)

-

Bonjour à tous,

La CVE-2025-66516 décrit une vulnérabilité de type XXE (XML External Entity injection) dans Apache Tika. Elle est exploitable lorsque Tika traite des PDF contenant du XFA (XML Forms Architecture) spécialement forgé.

Dès publication et analyse de la CVE, nous avons procédé à une localisation exhaustive des dépendances à Tika dans l’écosystème GoFAST :

- Exécutable CEO-Vision (binaire embarqué)

- Alfresco (Composant de transformation)

- Solr (Module d'extraction "SolrCell”)

Ce post présente la rétrospective des analyses menées et des actions prises par notre comité sécurité dans le cadre du traitement de cette faille.

Références :

️Exécutable Tika embarqué CEO-Vision

️Exécutable Tika embarqué CEO-VisionBien que l’exécutable embarqué n’étant pas directement exposé et étant utilisé après différentes couches de contrôles (chaîne applicative, sécurité, analyses antivirus, etc.), cet exécutable a fait l'objet d'un traitement immédiat dans notre chaîne de sécurité.

En conséquence :

- Le composant Tika embarqué a été mis à jour immédiatement dans un patch spécial, progressivement déployé en production sur toutes les GoFAST Enterprise supportés et ne nécessitant pas d'interruption des services

- Le correctif a été intégré à la release de sécurité courante GoFAST 4.4.1 ainsi qu'aux prochaines versions

️Dépendances dans Alfresco

️Dépendances dans AlfrescoAlfresco Content Services Community Distribution intègre dans certains cas des dépendances à Tika devant être mise à jour.

Le composant core utilisé par GoFAST Alfresco Repository n'est néanmoins pas impacté par cette faille de sécurité, ce composant n'effectuant plus lui même les extractions depuis la version 7.0.

Le composant impacté côté Alfresco est Alfresco Transform Core, composant utilisé via T-Engine que nous n'utilisons et n'installons plus depuis GoFAST v4.

En effet, les transformations de documents sont maintenant gérés notamment pour des raisons de performances directement via nos applicatifs embarqués (OnlyOffice, LibreOffice, Exécutable Tika embarqué CEO-Vision, ...)

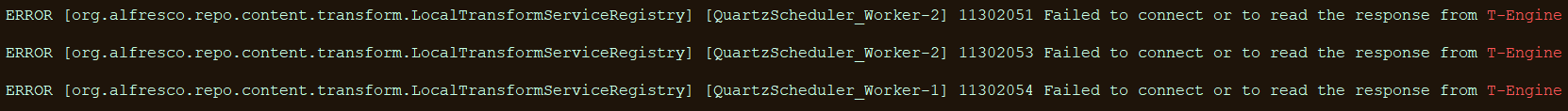

En essayant d'activer le transformer dans Alfresco nous constatons que le composant n'est pas chargé car non présent sur nos déploiements :

Il a donc été confirmé que l'intégration d'Alfresco CE dans GoFAST n'est pas vulnérable à la CVE-2025-66516

️Dépendances dans Apache Solr

️Dépendances dans Apache SolrApache Solr intègre dans certains cas des dépendances à Tika devant être mise à jour.

La vulnérabilité concerne le module d'extraction (SolrCell) qui n'est pas utilisé dans le cadre de notre intégration d'Apache Solr dans GoFAST.

En effet, l'extraction des contenus et métadonnées est dans GoFAST et depuis toujours entièrement gérée par notre stack applicative (Alfresco, Exécutable Tika embarqué, ..).

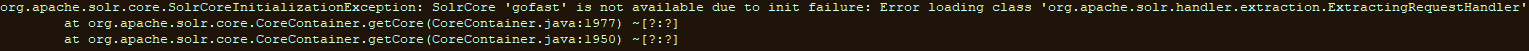

Dans un cadre préventif nous avons tout de même tenté de déployer la mitigation proposée par l'éditeur pour les environnements impactés, mais il s'avère que les librairies utilisés pour la gestion de l'extraction ne sont même pas chargés.

Il a donc été confirmé que l'intégration d'Apache Solr dans GoFAST n'est pas vulnérable à la CVE-2025-66516

️Roadmap, Suivi et Veille

️Roadmap, Suivi et VeilleLe Roadmap suivant à été défini pour les deux composants présentant des dépendances faillibles bien que non chargés :

- Les composants Alfresco Content Services Community sont planifiés pour mise à jour majeur dans la prochaine version intermédiaire de GoFAST

- Le composant Apache Solr est planifié pour mise à jour majeur dans la prochaine version intermédiaire de GoFAST

Le comité sécurité de CEO-Vision continue de suivre activement :

- Les annonces éditeurs (Apache, Hyland, RedHat, ..)

- Les recommandations de durcissement/mitigation

- Les retours d’expérience (CNA/NVD, bulletins OS, etc.)

Pour les administrateurs GoFAST Enterprise, si vous êtes dans une version de GoFAST non supportée nous vous engageons à vous rapprocher de votre support Enterprise dans le ticket de mise à jour qui vous a été ouvert pour planifier la montée de version au plus vite.

Bonne journée !

Hello! It looks like you're interested in this conversation, but you don't have an account yet.

Getting fed up of having to scroll through the same posts each visit? When you register for an account, you'll always come back to exactly where you were before, and choose to be notified of new replies (either via email, or push notification). You'll also be able to save bookmarks and upvote posts to show your appreciation to other community members.

With your input, this post could be even better 💗

Register Login